作为一个重要的安全检测工具,Metasploit位置举足轻重,里边有数百个windows的安全漏洞攻击工具,让世界上的电脑处于不被保护状态,瞬息之间成为被攻击和操纵的对象。下面就是来进行在Deepin15.5操作系统平台上,集成Metasploit的方法。

内容分4步:1 配置Kali Linux源 2安装metasploit 3 解决数据库连接问题 4 建立数据库的本地索引

1 配置Kali Linux源

由于官方源在国外,而且被墙,所以转成国内企业源,下面几家支持对Kali源,把地址加入Deepin的软件源当中。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 |

$sudo gedit /etc/apt//etc/apt/sources.list 加入 deb http://mirrors.163.com/ubuntu/ xenial main restricted universe multiverse deb http://mirrors.163.com/ubuntu/ xenial-security main restricted universe multiverse deb http://mirrors.163.com/ubuntu/ xenial-updates main restricted universe multiverse deb http://mirrors.aliyun.com/ubuntu raring main restricted universe multiverse deb http://mirrors.aliyun.com/ubuntu raring-security main restricted universe multiverse deb http://mirrors.aliyun.com/ubuntu raring-updates main restricted universe multiverse deb-src http://mirrors.aliyun.com/ubuntu raring main restricted universe multiverse deb-src http://mirrors.aliyun.com/ubuntu raring-security main restricted universe multiverse deb-src http://mirrors.aliyun.com/ubuntu raring-updates main restricted universe multiverse deb http://mirrors.aliyun.com/deepin raring main universe non-free deb-src http://mirrors.aliyun.com/deepin raring main universe non-free deb [arch=amd64] https://packages.mkacg.com panda main deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib deb-src http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib deb http://mirrors.ustc.edu.cn/kali-security kali-current/updates main contrib non-free deb-src http://mirrors.ustc.edu.cn/kali-security kali-current/updates main contrib non-free deb http://mirrors.aliyun.com/kali kali-rolling main non-free contrib deb-src http://mirrors.aliyun.com/kali kali-rolling main non-free contrib deb http://mirrors.aliyun.com/kali-security kali-rolling/updates main contrib non-free deb-src http://mirrors.aliyun.com/kali-security kali-rolling/updates main contrib non-free #deb http://http.kali.org/kali kali-rolling main contrib non-free #deb-src http://http.kali.org/kali kali-rolling main contrib non-free 完后升级 $sudo apt-get update |

2安装metasploit

#安装全部Kaili武器,不过有和系统的库有冲突,相当部分武器不能完全兼容Deepin库

|

1 |

$sudo apt-get install kali-linux-all |

#这里只安装metasploit

|

1 |

$sudo apt-get install metasploit-framework |

3 解决数据库连接问题

metasploit里边有数千windows的漏洞记录,由此使用postgresql数据库进行维护,当启动metasploit的时候,要连接数据库,才能查询对应的windows漏洞。在此为metasploit在metasploit中建立数据库。

如下步骤:1)修改postgresql的权限,2)切换到root用户,3)然后再切换到postgresql,然后创建用户,和数据库

1)修改postgresql的权限

|

1 2 3 4 5 |

$sudo gedit /etc/postgresql/10/main/pg_hba.conf 将# Database administrative login by Unix domain socket local all postgres peer 改为# Database administrative login by Unix domain socket local all postgres trust |

保存后执行下面的命令重新加载配置文件:

|

1 |

$sudo /etc/init.d/postgresql reload |

2)切换到root用户设置账户

|

1 2 3 4 |

$sudo su $su postgres $createuser msf -P -S -R -D #创建用户 会提示输入密码 XXX $createdb -O msf msf #创建数据库 |

在metasploit的安装目录 /usr/share/metasploit-framework/下新建database.yml文件,内容如下

|

1 2 3 4 5 6 7 8 9 |

production: adapter: postgresql database: msf username: msf password: XXX #我在上一步创建用户的时候 设置的密码 host: 127.0.0.1 port: 5432 pool: 75 timeout: 5 |

4 建立数据库的本地索引

默认msf里边是没有开启缓存索引的,所以找起windows的漏洞记录会很慢,所以我们要建立索引。

//下面是管理员权限进入

|

1 2 3 4 5 6 |

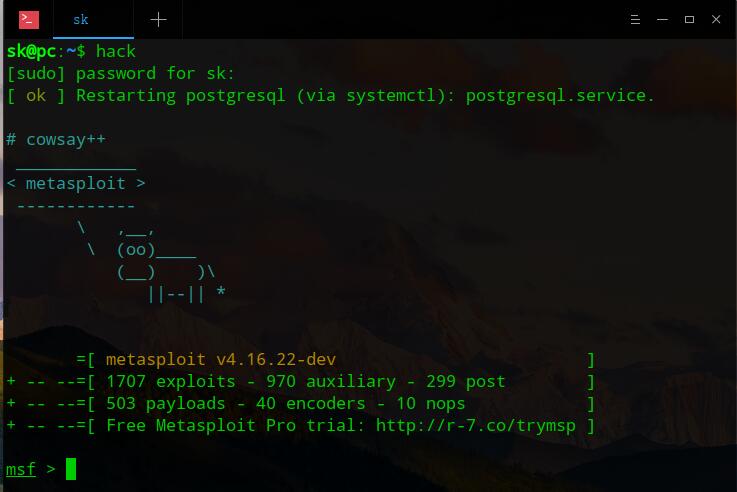

$sudo su #msfconsole //metasploit #msf >db_connect -y /usr/share/metasploit-framework/database.yml //这是上一步在目录下建立好的数据库登录脚本 #msf >db_rebuild_cache //这个步骤是后台建立索引,过10分钟+才会有效果, 这期间不要关闭msfconsole # /etc/init.d/postgresql restart // 10分钟后,重启sql # msfconsole // 再次进入metasploit |

重建缓存 ,这个是后台运行的,要等个10分钟才有效果

为下次启动方便,可以写一个脚本,这样,每次启动metasploit,就可以顺便启动sql,postgresql默认是不开机启动的。

|

1 2 3 4 5 6 7 8 |

$touch hack $gedit hack 加入下面命令 代码: /etc/init.d/postgresql restart msfconsole $chmod a+x hack $sudo mv hack /usr/loacl/bin |

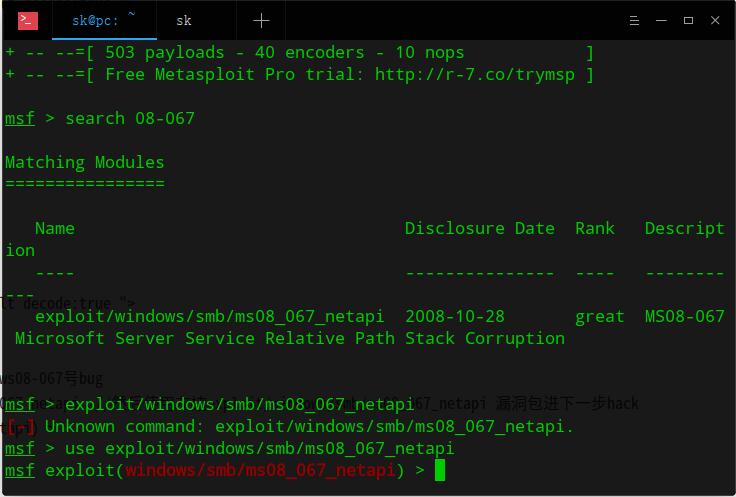

使用方法例子:

|

1 2 3 4 5 |

$hack $msf msf>search 08-067 //查找windows08-067号bug msf > use exploit/windows/smb/ms08_067_netapi //然后使用左边exploit/windows/smb/ms08_067_netapi 漏洞包进下一步hack msf exploit(windows/smb/ms08_067_netapi) > |

—-启动metasploit

—-使用windows08_067号漏洞攻击

Enjoy~

花花鞋

花花鞋